搜索到

32

篇与

文档教程

的结果

-

小米电视开机广告和乐播投屏广告Hosts屏蔽列表 将以下Host加入路由器的广告拦截黑名单里面// 小米电视开机广告 gvod.aiseejapp.atianqi.com stat.pandora.xiaomi.com upgrade.mishop.pandora.xiaomi.com logonext.tv.kuyun.com config.kuyun.com mishop.pandora.xiaomi.com dvb.pandora.xiaomi.com api.ad.xiaomi.com de.pandora.xiaomi.com data.mistat.xiaomi.com jellyfish.pandora.xiaomi.com gallery.pandora.xiaomi.com o2o.api.xiaomi.com bss.pandora.xiaomi.com // 乐播投屏广告 hpplay.cdn.cibn.cc h5.hpplay.com.cn sdkauth.hpplay.cn imdns.hpplay.cn vipauth.hpplay.cn rp.hpplay.cn sl.hpplay.cn 519332DA.rtc.youme.im hotupgrade.hpplay.cn hotupgrade.hpplay.com.cn pin.hpplay.cn tvapp.hpplay.cn hpplay.cdn.cibn.cc image.hpplay.cn gslb.hpplay.cn rp.hpplay.cn cdn.hpplay.com.cn h5.hpplay.com.cn adeng.hpplay.cn conf.hpplay.cn adcdn.hpplay.cn g.dtv.cn.miaozhen.com android.bugly.qq.com alog.umeng.com hotupgrade.hpplay.cn pin.hpplay.cn

-

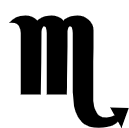

![前端入门学习指南]()

-

![Ipad mini2 降级到IOS10.3.3系统]() Ipad mini2 降级到IOS10.3.3系统 下载Vieux并解压https://github.com/MatthewPierson/VieuxVieux支持的设备降级列表 iOS 10.3.3 iPhone 5s, iPad Air, iPad Mini 2 (Not iPad4,6) iOS 8.4.1 iPhone 5, iPhone 4s, iPad 2, iPad 3, iPad 4, iPad Mini 1, iPod 5 iOS 6.1.3 iPhone 4s, iPad 2 (Not iPad2,4)确保 python3.8python -V如何修改python版本参考这篇文章 https://blog.minws.com/archives/816/确保安装 libusbbrew install libusb使用原装苹果数据线连接电脑{alert type="success"}如何进入dfu模式?亮屏状态下同时长按home和电源键10s然后保持长按home并松开电源键10s进入dfu,dfu状态下默认是黑屏的{/alert}安装爱思助手1. 下载固件iPad_64bit_10.3.3_14G60_Restore.ipsw 2. 查看固件下载路径:~/Downloads/i4ToolsDownloads/Firmware/iPad_64bit_10.3.3_14G60_Restore.ipsw到Vieux文件夹里面运行# 确保python 3.8 python -V # 3.8 # 安装依赖 python install -r requirements.txt # 如果Unzipping后报错,ERROR: Unsupported model... # 执行如下补丁 # 运行 CatalinaFix ./CatalinaFix.sh # 在dfu模式下启动降级刷机 python vieux -i ~/Downloads/i4ToolsDownloads/Firmware/iPad_64bit_10.3.3_14G60_Restore.ipsw 机器会在两次进度条一次绿屏之后进入系统,这时系统成功降级到10.3.3。

Ipad mini2 降级到IOS10.3.3系统 下载Vieux并解压https://github.com/MatthewPierson/VieuxVieux支持的设备降级列表 iOS 10.3.3 iPhone 5s, iPad Air, iPad Mini 2 (Not iPad4,6) iOS 8.4.1 iPhone 5, iPhone 4s, iPad 2, iPad 3, iPad 4, iPad Mini 1, iPod 5 iOS 6.1.3 iPhone 4s, iPad 2 (Not iPad2,4)确保 python3.8python -V如何修改python版本参考这篇文章 https://blog.minws.com/archives/816/确保安装 libusbbrew install libusb使用原装苹果数据线连接电脑{alert type="success"}如何进入dfu模式?亮屏状态下同时长按home和电源键10s然后保持长按home并松开电源键10s进入dfu,dfu状态下默认是黑屏的{/alert}安装爱思助手1. 下载固件iPad_64bit_10.3.3_14G60_Restore.ipsw 2. 查看固件下载路径:~/Downloads/i4ToolsDownloads/Firmware/iPad_64bit_10.3.3_14G60_Restore.ipsw到Vieux文件夹里面运行# 确保python 3.8 python -V # 3.8 # 安装依赖 python install -r requirements.txt # 如果Unzipping后报错,ERROR: Unsupported model... # 执行如下补丁 # 运行 CatalinaFix ./CatalinaFix.sh # 在dfu模式下启动降级刷机 python vieux -i ~/Downloads/i4ToolsDownloads/Firmware/iPad_64bit_10.3.3_14G60_Restore.ipsw 机器会在两次进度条一次绿屏之后进入系统,这时系统成功降级到10.3.3。 -

Macos python 版本升降级控制(pyenv) 安装pyenvbrew install pyenv添加环境变量到~/.zshrc 或者 ~/.bash_profile中export PYENV_ROOT=/usr/local/var/pyenv if which pyenv > /dev/null; then eval "$(pyenv init -)"; fi export PATH=${PYENV_ROOT}/shims:${PATH}应用环境变量source ~/.zshrc全局切换python版本pyenv global 3.8.11pyenv 使用# 1. 查看正在使用的python版本 $ pyenv version system (set by /usr/local/var/pyenv/version) # 2. 查看系统支持的python版本 $ pyenv versions * system (set by /usr/local/var/pyenv/version) 3.8.11 ## * 表示正在使用的python版本, system 表示系统自带的python # 3. 查看可以安装的python有哪些 pyenv install -l Available versions: 2.1.3 2.2.3 2.3.7 2.4 2.4.1 2.4.2 2.4.3 2.4.4 * * * # 4. 安装指定版本的pyton pyenv install 3.8.11 # 5. pyenv local 设置当前目录使用的python版本 $ mkdir py3 && cd py3 && pyenv local 3.8.11 # 验证: # MacBookPro in /tmp/py3 $ python -V Python 3.8.11 # MacBookPro in /tmp/py3 $ cd $ python -V Python 3.8.11 # 6. 全局切换python版本 $ pyenv global 3.8.11 (pyenv versions 可查看能使用的版本) # 7. 解除local设置 $ pyenv local --unset # 8. 切换回系统版本 $ pyevn global system # 9. 卸载python版本 $ pyenv uninstall 3.8.11

-

华为手机开启ADB进行WIFI远程调试 通过数据线将手机连接到电脑【开发者选项】-- 打开USB调试【开发者选项】-- 【仅充电】 -- 允许ABD调试开启TCP连接服务adb tcpip 5555连接手机,192.168.2.2替换为你自己的设备IPadb connect 192.168.2.2:5555拔掉数据线,查看连接设备adb devices如果需要断开调试adb disconnect 192.168.2.2:5555{message type="error" content="注意:如果断开数据线后不能成功连接,显示offline。一定要确保第3步 【开发者选项】-- 【仅充电】 -- 允许ABD调试 开启!"/}

-

![Openwrt zerotier 设置]()

-

小米电视做大屏安装火狐浏览器教程 下载火狐TV版浏览器推荐 Firefox tv 4.7版本, 不要下载4.8版本,因为会有一个关不掉的提示! {cloud title="【阿里云盘】Firefox tv 4.7" type="default" url="https://www.aliyundrive.com/s/7yEsMWVqfxk" password=""/}{cloud title="【ApkMirror】Firefox tv 4.7" type="default" url="https://www.apkmirror.com/apk/mozilla/firefox-android-tv/firefox-android-tv-4-7-1-release/" password=""/}开启开发者模式打开电视的设置开启开发者模式:设置--关于--产品型号--遥控连续按5下OK键设备安全设置:设置 --账号与安全--允许ADB调试设备安全设置:设置--账号与安全--允许安装未知来源的应用远程连接电视首先查找电视的IP,从电视的设置 -- 网络信息中查看 (假设是 192.168.8.38)连接电视adb connect 192.168.8.38在电视上允许连接安装apkadb install ~/Downloads/firefox.apk调整分辨率作为大屏默认的1080分辨率肯定不够,我们要切换成4k分辨率adb shell wm size // 查看当前分辨率 Physical size: 1920x1080 adb shell wm size 3840x2160 // 修改成4k分辨率 adb shell wm size reset // 恢复原始分辨率其他几个用得到的命令远程命令行输入文字adb shell input text "hello"上传文件adb push ~/Downloads/test.jpg sdcard

-

![按照css-grid的卡片排版]()

-

CSS Viewport 单位 移动设备上的最小字体大小不应该不于14px,为标题提供最小字体大小.title { font-size: calc(14px + 2vw); }计算它的等效的 vwvw = (Pixel Value / Viewport width) * 100移动端滚动问题:即使使用100vh,也会滚动,原因是地址栏的高度可见。.my-element { height: 100vh; /* 不支持自定义属性的浏览器的回退 */ height: calc(var(--vh, 1vh) * 100); }// 首先,我们得到视口高度,我们乘以 1% 得到一个vh单位的值 let vh = window.innerHeight * 0.01; // 然后,将`--vh`自定义属性中的值设置为文档的根目录一个属性 document.documentElement.style.setProperty('--vh', `${vh}px`);{callout color="#f0ad4e"} 来源:CSDN CSS Viewport 单位,很多人还不知道使用它来快速布局! {/callout}

-

JS监听VUE的HASH变化 (history) { let pushState = history.pushState; history.pushState = function(state) { if (typeof history.onpushstate === 'function') { history.onpushstate({ state: state }); } return pushState.apply(history, arguments); }; let replaceState = history.replaceState; history.replaceState = function(state) { if (typeof history.onreplacestate === 'function') { history.onreplacestate({ state: state }); } return replaceState.apply(history, arguments); }; })(window.history);window.onhashchange = window.onpopstate = history.onpushstate = history.onreplacestate = function() { console.log('change!')};

-

记一次阿里云被黑客使用RPCBind服务进行UDP反射DDoS攻击 最近总是收到阿里云的预警邮件:您的云服务器(xxx.xxx.xxx.xxx)由于被检测到对外攻击,已阻断该服务器对其它服务器端口(UDP:ALL)的访问... 发现然后在收到预警时候立马登录上去看,发现rpcbind -w这个进程cpu使用率比较高,就查了下关于rpcbind服务的漏洞问题,发现如下:【风险详情】 RPCBind(也称Portmapper、portmap或RPCPortmapper)是一种通用的RPC端口映射功能,默认绑定在端口111上,可以将RPC服务号映射到网络端口号。它的工作原理是当RPC服务启动时,它会告诉RPCBind它正在监听的地址,以及它准备服务的RPC服务号;当客户端希望对给定的服务号进行RPC调用时,客户端首先需要联系服务器上的RPCBind,以确定应该在哪里发送RPC请求的地址。利用RPCBind进行UDP反射DDoS攻击的事件相对较少,这也是腾讯云安全今年以来捕获的首例利用云主机上的RPCBind服务进行UDP反射DDoS攻击的行为。不过其实早在2015年Level 3 Threat Research Labs就发现了这样一种新的攻击DDoS放大攻击形式,该反射方式放大系数最高可达28.4,US-CERT也在当时将该种攻击方式加入了UDP 攻击类型列表,具体可见https://www.us-cert.gov/ncas/alerts/TA14-017A 。 部分用户在云主机上启动RPCBind服务,服务绑定在默认TCP或UDP端口111,同时开放在外网,黑客通过批量扫描开放的111 UCP端口的服务器,利用UDP反射放大DDoS攻击原理发送虚假UDP请求,伪造源IP地址,将请求包中的源IP地址替换成攻击目标,反射服务器收到请求包发送响应来完成整个攻击流程。由于发送的请求包远小于响应,所以最终达到了反射放大的效果。 【修复建议】 服务被恶意利用的主要原因是RPCBind服务绑定在默认端口并开放在外网从而导致黑客可以访问并发送伪造的请求。 1.如果业务中并没有使用RPCBind服务,建议直接关闭 2.如果因业务需要必须使用RPCBind服务,建议通过安全组/防火墙等方式进行访问限制或者将其绑定在内网IP,不要开放在外网 解决因为我没有启用防火墙,也没有启用安全组策略。所以立马先开启iptables服务,教程参考https://blog.minws.com/archives/660/然后将RPCBind服务关闭,教程参考 https://blog.minws.com/archives/662/

-

Centos6搭建ngrok内网穿透服务 安装gogo下载地址 https://golang.org/dl///下载go安装包 wget https://dl.google.com/go/go1.10.1.linux-amd64.tar.gz //解压go安装包 tar -C /usr/local -xzf go1.10.1.linux-amd64.tar.gz //编辑环境变量文件 nano /etc/profile //最后添加环境变量 export PATH=$PATH:/usr/local/go/bin //应用环境变量 source /etc/profile 安装ngrok 下载ngrok源码 cd /usr/local git clone https://github.com/inconshreveable/ngrok.git cd ngrok 生成证书在自生成证书时需要一个解析到服务器上的主域名,以xxx.com为例。 //临时变量 export NGROK_DOMAIN="xxx.com" //生成证书 openssl genrsa -out rootCA.key 2048 openssl req -x509 -new -nodes -key rootCA.key -subj "/CN=$NGROK_DOMAIN" -days 5000 -out rootCA.pem openssl genrsa -out device.key 2048 openssl req -new -key device.key -subj "/CN=$NGROK_DOMAIN" -out device.csr openssl x509 -req -in device.csr -CA rootCA.pem -CAkey rootCA.key -CAcreateserial -out device.crt -days 5000 //将新生成的证书,替换掉assets/client/tls下的证书 cp rootCA.pem assets/client/tls/ngrokroot.crt cp device.crt assets/server/tls/snakeoil.crt cp device.key assets/server/tls/snakeoil.key 编译生成 ngrokd 服务端 这里是交叉编译,linux系统GOOS=linux,64位系统GOARCH=amd64,32位系统GOARCH=386 #当前系统可用go env查看 GOOS=linux GOARCH=amd64 make release-server 可能遇到的问题 问题1: GOOS="" GOARCH="" go get github.com/jteeuwen/go-bindata/go-bindata bin/go-bindata -nomemcopy -pkg=assets -tags=release \ -debug=false \ -o=src/ngrok/client/assets/assets_release.go \ assets/client/... make: bin/go-bindata: Command not found make: *** [client-assets] Error 127 解决方法:前往go安装目录的bin目录下找到go-bindata,将他移动到ngrok/bin下 (没有bin,可新建一个) 问题2: package code.google.com/p/log4go: Get https://code.google.com/p/log4go/source/checkout?repo=: dial tcp 216.58.197.110:443: i/o timeout 因为google被墙,如果服务器不在墙外或者没有FQ则无法访问到code.google.com. 解决方法:在 ngrok/src/ngrok/log 目录下找到 logger.go 文件,修改其中第4或5行的: log "code.google.com/p/log4go”为 log "github.com/keepeye/log4go" 3.问题3: GOOS="" GOARCH="" go get github.com/jteeuwen/go-bindata/go-bindata # github.com/jteeuwen/go-bindata src/github.com/jteeuwen/go-bindata/toc.go:47: function ends without a return statement make: *** [bin/go-bindata] Error 2 解决办法: https://github.com/inconshreveable/ngrok/issues/237 ngrok自启动脚本#!/bin/sh ### BEGIN INIT INFO # Provides: ngrokd # Required-Start: $local_fs $remote_fs $network # Required-Stop: $local_fs $remote_fs $network # Default-Start: 2 3 4 5 # Default-Stop: 0 1 6 # Short-Description: ngrokd # Description: # ### END INIT INFO NAME=ngrokd DAEMON=/usr/local/ngrok/bin/$NAME KEY=/usr/local/ngrok/assets/server/tls/snakeoil.key CRT=/usr/local/ngrok/assets/server/tls/snakeoil.crt DOMAIN="xxx.com" HTTPADDR=":80" HTTPSADDR=":443" TUNNELADDR=":4443" case "$1" in start) echo "Starting $NAME..." nohup $DAEMON -tlsKey=$KEY -tlsCrt=$CRT -domain=$DOMAIN -httpAddr=$HTTPADDR -httpsAddr=$HTTPSADDR -tunnelAddr=$TUNNELADDR >/dev/null 2>&1 & ;; stop) echo "Stopping $NAME..." sudo ps -ef|grep $NAME|grep -v grep|cut -c 9-15|xargs kill -9 ;; restart) $0 stop && sleep 2 && $0 start ;; *) echo "Usage: $0 {start|stop|restart}" exit 1 ;; esac exit 0 编译生成 ngrok 客户端#这里是交叉编译,linux系统GOOS=linux,64位系统GOARCH=amd64,32位系统GOARCH=386 #当前系统可用go env查看 Linux 32位 linux 386 Linux 64位 linux amd64 Windows 32位 windows 386 Windows 64位 windows amd64 Mac OS 32位 darwin 386 Mac OS 64位 darwin amd64 Linux ARM linux arm GOOS=windows GOARCH=amd64 make release-client 添加iptable规则(4443),如果需要。iptables -I INPUT -p tcp --dport 4443 -j ACCEPT /etc/init.d/iptables save service iptables restart 启动ngrok客户端//ngrok.cfg server_addr: "xxx.com:4443" trust_host_root_certs: false tunnels: http: subdomain: "www" proto: http: "8090" https: subdomain: "www" proto: https: "8090" ssh: remote_port: 2222 proto: tcp: "22" //run ngrok -config ngrok.cfg start http https ssh